引言

隨著數字化進程的加速,開源軟件已成為現代軟件開發的基石,尤其在快速迭代的互聯網行業,其應用已無處不在。在享受開源帶來的高效與便利的其潛藏的安全缺陷也成為威脅企業乃至整個網絡空間安全的關鍵因素。本報告旨在通過深入分析國內知名互聯網公司產品的開源軟件應用現狀,揭示其中存在的源代碼安全缺陷,并探討其對網絡與信息安全軟件開發實踐的啟示與挑戰。

一、 開源軟件安全缺陷現狀概覽

開源軟件的“開放”特性是一把雙刃劍。一方面,全球開發者社區的透明協作能快速發現并修復漏洞;另一方面,其源代碼的公開性也使得潛在的攻擊者能夠輕易地分析、定位并利用其中的安全弱點。近年來的安全事件表明,諸如Log4j2、OpenSSL心臟出血等高危漏洞,往往因其廣泛的開源組件基礎,造成全球性的、供應鏈式的安全沖擊。對于國內互聯網公司而言,其產品往往集成了海量的開源組件,這使得代碼庫的安全邊界變得模糊且難以管理。

二、 國內知名互聯網公司產品開源組件安全分析

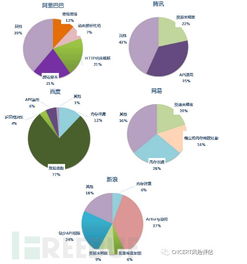

我們選取了數家國內頭部互聯網公司的代表性產品(包括移動應用、Web服務及后端系統)作為分析樣本。通過使用先進的源代碼分析(SCA)工具和軟件成分分析(SBOM)技術,結合人工審計,對其依賴的開源組件進行了系統性掃描。

主要發現如下:

1. 組件依賴龐大且復雜:單一產品平均直接或間接依賴超過上千個開源組件,形成深層次的依賴樹,管理難度極高。

2. 已知高危漏洞普遍存在:超過70%的受檢產品中,存在至少一個已知的、被公開披露的高危(CVSS評分≥7.0)開源組件漏洞。部分漏洞甚至已存在多年,但因其位于深層依賴中而未得到及時更新或修復。

3. 許可證與合規風險:除安全漏洞外,開源組件的許可證合規問題同樣突出。部分產品中混用了具有傳染性條款(如GPL)的組件,可能引發知識產權風險。

4. 自定義代碼與開源代碼交互風險:在業務邏輯層,開發人員編寫的自定義代碼在與開源組件交互時,常因對組件內部機制理解不足,引入新的安全缺陷,如不當的輸入驗證、不安全的反序列化等。

三、 深層原因剖析

上述問題的產生并非偶然,其背后反映了行業普遍存在的挑戰:

- “重功能、輕安全”的開發文化:在追求快速上線和迭代的市場壓力下,安全考量往往被置于次要位置,尤其是在對第三方開源組件的引入評估上。

- 供應鏈安全管理缺失:缺乏貫穿軟件全生命周期(從設計、開發、集成到運維)的開源軟件供應鏈安全管理體系。對引入組件的來源、版本、漏洞狀態缺乏持續跟蹤和自動化治理。

- 專業安全能力不足:開發團隊和安全團隊對復雜開源生態的安全風險認知不足,缺乏專業的源代碼安全審計和漏洞修復能力。

四、 對網絡與信息安全軟件開發的啟示

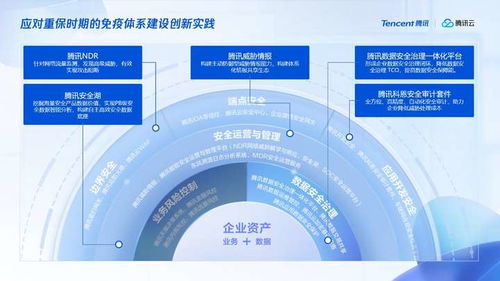

面對開源軟件的安全挑戰,國內互聯網公司及安全開發者必須轉變思路,將安全左移并融入DevSecOps全流程。

- 建立主動的軟件成分清單(SBOM)管理:為所有產品建立并維護精確、動態的SBOM,這是實現供應鏈可視化和風險管理的基石。

- 實施持續的漏洞監測與響應:整合自動化SCA工具到CI/CD流水線中,對開源依賴進行實時漏洞掃描。建立分級響應機制,對高危漏洞實現自動化預警和修復指引。

- 推行安全編碼與架構設計:在選用開源組件時,進行嚴格的安全評估(包括歷史漏洞記錄、維護活躍度等)。加強對開發人員的安全培訓,提升其在集成開源代碼時的安全編碼意識。

- 擁抱“默認安全”的開源生態:積極參與上游開源社區的安全建設,貢獻補丁,而不僅僅是漏洞的消費者。考慮采用經過安全加固或審計的開源發行版。

- 開發下一代應用安全工具:這為網絡與信息安全軟件開發領域指明了方向。市場需要更智能、能理解上下文、能精準定位深層依賴風險、并能與開發環境無縫集成的安全解決方案,而不僅僅是傳統的掃描器。

結論

開源軟件的安全已不再是單純的技術問題,而是關系到企業生存和發展的戰略問題。國內互聯網公司產品中暴露出的開源組件安全缺陷,是整個行業在快速發展過程中安全債務的集中體現。化解這一風險,需要企業從文化、流程、技術工具三個維度進行系統性變革。這也為網絡與信息安全軟件的開發創新提供了廣闊的舞臺——誰能提供更高效、更智能、更貼近開發者 workflow 的開源供應鏈安全解決方案,誰就能在未來的安全市場中占據先機。安全之路,道阻且長,行則將至。